Bisakah Perangkat Bluetooth Anda Diretas pada 2019?

Bluetooth ada di mana-mana, dan demikian pula kelemahan keamanannya. Tapi seberapa besar risikonya? Seberapa khawatir Anda tentang Bluejacking, Bluesnarfing, atau Bluebugging? Inilah yang perlu Anda ketahui untuk melindungi perangkat Anda.

Kerentanan Bluetooth Berlimpah

Sekilas, sepertinya cukup berisiko menggunakan Bluetooth. Pada konferensi keamanan DEF CON 27 baru-baru ini, peserta disarankan untuk menonaktifkan Bluetooth pada perangkat mereka saat mereka berada di sana. Tentu saja, masuk akal jika Anda ingin lebih berhati-hati dengan keamanan perangkat Anda jika Anda dikelilingi oleh ribuan peretas di tempat yang cukup kecil.

Bahkan jika Anda tidak menghadiri konferensi peretas, ada alasan yang sah untuk dikhawatirkan — cukup baca berita. SEBUAH kerentanan dalam spesifikasi Bluetooth baru-baru ini ditemukan. Ini memungkinkan peretas untuk mengakses perangkat Bluetooth Anda melalui teknik yang disebut Key Negotiation of Bluetooth (KNOB). Untuk melakukan ini, peretas terdekat memaksa perangkat Anda untuk menggunakan enkripsi yang lebih lemah ketika terhubung, membuatnya lebih mudah untuk memecahkannya.

Terdengar rumit? Semacam itu. Agar eksploit KNOB berfungsi, peretas harus secara fisik dekat dengan Anda ketika Anda menghubungkan dua perangkat Bluetooth Anda. Dan dia hanya memiliki waktu singkat untuk mencegat jabat tangan dan memaksakan metode enkripsi yang berbeda. Peretas kemudian harus dengan paksa memaksa kata sandi — namun, itu mungkin cukup mudah karena kunci enkripsi baru bisa sesingkat satu bit.

Pertimbangkan juga kerentanan ditemukan oleh para peneliti di Boston University. Perangkat Bluetooth yang terhubung, seperti earbud dan speaker, menyiarkan identitas mereka dengan cara yang terdeteksi. Jika Anda menggunakan perangkat semacam itu, Anda dapat dilacak selama perangkat itu aktif.

Jabra

JabraKedua kerentanan ini muncul pada bulan lalu, dan Anda hanya perlu menggulir mundur setahun untuk menemukannya lain. Singkatnya, jika seorang hacker ada di dekat Anda dan mengirimkan kunci publik yang tidak valid ke perangkat Bluetooth Anda, sangat mungkin dia dapat menentukan kunci sesi Anda saat ini. Setelah itu selesai, peretas dapat mencegat dan mendekripsi semua data yang lewat di antara perangkat Bluetooth dengan mudah. Lebih buruk lagi, dia juga bisa menyuntikkan pesan berbahaya pada perangkat.

Dan kita bisa melanjutkan. Ada banyak bukti bahwa Bluetooth aman seperti gembok yang diukir dari pasta fusilli.

Biasanya Kesalahan Pabrikan

Berbicara tentang gembok fusilli, itu bukan eksploitasi dalam spesifikasi Bluetooth yang harus disalahkan. Produsen perangkat Bluetooth memikul tanggung jawab yang signifikan untuk memperparah kerentanan Bluetooth. Sam Quinn, seorang peneliti keamanan dengan McAfee Advanced Threat Research, mengatakan kepada How-to Geek tentang kerentanan yang diungkapkannya untuk gembok pintar Bluetooth:

“Mereka sudah menerapkannya tanpa perlu dipasangkan. Kami menemukan bahwa jika Anda mengirim nilai tertentu ke sana, itu hanya akan terbuka tanpa nama pengguna atau kata sandi yang diperlukan, menggunakan mode rendah energi Bluetooth yang disebut ‘Just Works. '”

Dengan Just Works, perangkat apa pun dapat langsung terhubung, mengeluarkan perintah, dan membaca data tanpa otentikasi lainnya. Meskipun itu berguna dalam situasi tertentu, itu bukan cara terbaik untuk merancang gembok.

“Banyak kerentanan muncul dari produsen yang tidak memahami cara terbaik untuk menerapkan keamanan untuk perangkat mereka,” kata Quinn.

Tyler Moffit, analis riset ancaman senior di Webroot, setuju ini adalah masalah:

“Begitu banyak perangkat yang dibuat dengan Bluetooth, dan tidak ada peraturan atau pedoman tentang bagaimana vendor harus menerapkan keamanan. Ada banyak vendor yang membuat headphone, jam tangan pintar, semua jenis perangkat — dan kami tidak tahu jenis keamanan apa yang telah mereka miliki. ”

Moffitt menggambarkan mainan pintar yang terhubung dengan cloud yang pernah dia evaluasi yang dapat memutar pesan audio yang tersimpan di cloud. "Itu dirancang untuk orang-orang yang sering bepergian dan keluarga militer, sehingga mereka dapat mengunggah pesan agar anak-anak dapat mendengar pemutaran mainan itu."

Sayangnya, Anda juga dapat terhubung ke mainan melalui Bluetooth. Itu tidak menggunakan otentikasi apa pun, sehingga aktor jahat bisa berdiri di luar dan merekam apa pun untuk itu.

Moffit melihat pasar perangkat yang sensitif terhadap harga sebagai masalah. Banyak vendor memangkas keamanan karena pelanggan tidak melihat atau menetapkan banyak nilai uang untuk itu.

“Jika aku bisa mendapatkan hal yang sama seperti ini Apple Watch kurang dari setengah harga, saya akan mencobanya, "kata Moffit. “Tapi perangkat itu seringkali benar-benar hanya produk minimum yang layak, dibuat untuk keuntungan maksimum. Seringkali tidak ada pemeriksaan keamanan yang masuk ke dalam desain produk-produk ini. ”

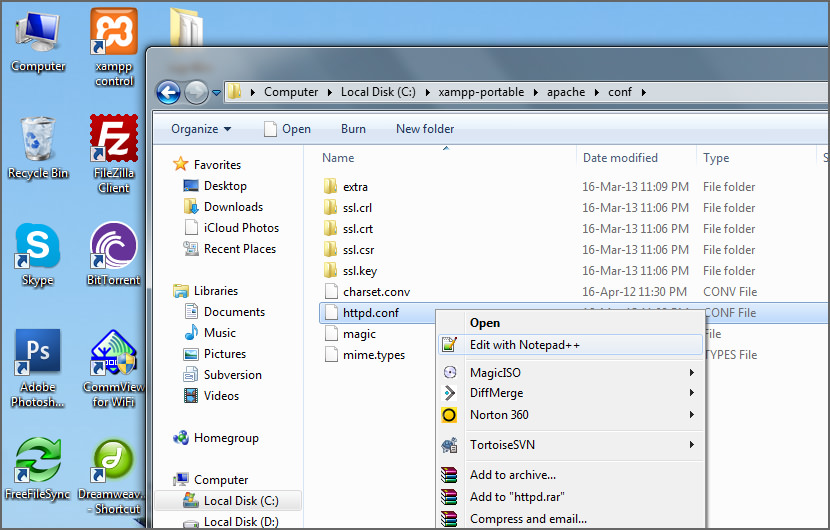

Hindari Gangguan Menarik

Doktrin gangguan yang menarik adalah aspek hukum gugatan. Di bawahnya, jika sesuatu seperti kolam atau pohon gertakan yang menumbuhkan permen (hanya berlaku di alam gaib) memikat seorang anak untuk masuk tanpa izin di properti Anda dan dia terluka, Anda bertanggung jawab. Beberapa fitur Bluetooth seperti gangguan yang menarik yang membahayakan perangkat dan data Anda, dan tidak diperlukan peretasan.

Misalnya, banyak ponsel memiliki fitur kunci pintar. Ini memungkinkan Anda membiarkan ponsel Anda tidak terkunci selama terhubung ke perangkat Bluetooth tertentu yang tepercaya. Jadi, jika Anda memakai headphone Bluetooth, ponsel Anda tetap tidak terkunci selama Anda menggunakannya. Meskipun ini nyaman, itu membuat Anda rentan terhadap peretasan.

"Ini adalah fitur yang dengan sepenuh hati saya sarankan tidak ada yang menggunakan," kata Moffit. "Itu hanya matang untuk penyalahgunaan."

Ada banyak situasi di mana Anda mungkin berjalan cukup jauh dari ponsel sehingga Anda tidak bisa mengendalikannya, namun masih dalam jangkauan Bluetooth. Intinya, Anda membiarkan ponsel Anda tidak dikunci di tempat umum.

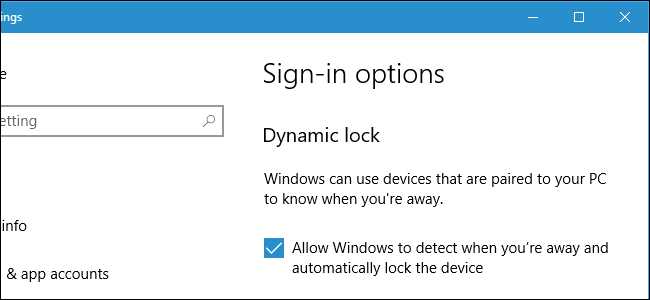

Windows 10 memiliki variasi kunci pintar yang disebut Kunci Dinamis. Ini mengunci komputer Anda ketika ponsel Anda keluar dari jangkauan Bluetooth. Namun, secara umum, itu tidak terjadi sampai Anda berjarak 30 kaki. Dan bahkan saat itu, Dynamic Lock terkadang lamban.

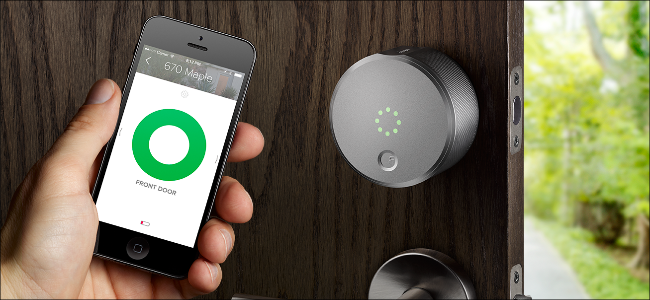

Ada perangkat lain yang dirancang untuk mengunci atau membuka kunci secara otomatis. Ini keren dan futuristik ketika kunci pintar membuka kunci pintu depan Anda segera setelah Anda menginjak teras, tetapi juga membuatnya dapat diretas. Dan jika seseorang mengambil telepon Anda, ia sekarang dapat masuk ke rumah Anda tanpa mengetahui kode sandi ponsel Anda.

Agustus

Agustus"Bluetooth 5 akan keluar, dan memiliki jangkauan teoritis 800 kaki," kata Moffitt. "Itu akan memperkuat kekhawatiran semacam ini."

TERKAIT: Bluetooth 5.0: Apa Yang Berbeda, dan Mengapa Itu Penting

Ambil Tindakan Pencegahan yang Wajar

Jelas, ada risiko nyata dengan Bluetooth. Tetapi itu tidak berarti Anda harus membuang AirPod Anda atau menjual speaker portabel Anda — risikonya sebenarnya rendah. Secara umum, agar seorang hacker berhasil, ia harus berada dalam jarak 300 kaki dari Anda untuk perangkat Bluetooth Kelas 1 atau 30 kaki untuk Kelas 2.

Ia juga harus canggih dengan tujuan khusus untuk perangkat Anda. Bluejacking perangkat (mengambil kendali untuk mengirim pesan ke perangkat Bluetooth terdekat lainnya), Bluesnarfing (mengakses atau mencuri data pada perangkat Bluetooth), dan Bluebugging (mengambil kontrol total perangkat Bluetooth) semua memerlukan exploit dan skill yang berbeda.

Ada cara yang jauh lebih mudah untuk mencapai hal yang sama. Untuk masuk ke rumah seseorang, Anda dapat mencoba Bluebug kunci pintu depan atau hanya melempar batu melalui jendela.

"Seorang peneliti di tim kami mengatakan linggis adalah alat peretasan terbaik," kata Quinn.

Tapi itu tidak berarti Anda tidak harus mengambil tindakan pencegahan yang wajar. Pertama dan terpenting, nonaktifkan fitur kunci pintar di ponsel dan PC Anda. Jangan ikat keamanan perangkat apa pun dengan kehadiran perangkat lain melalui Bluetooth.

Dan hanya menggunakan perangkat yang memiliki otentikasi untuk pemasangan. Jika Anda membeli perangkat yang tidak memerlukan kode sandi — atau kode aksesnya adalah 0000 — kembalikan untuk produk yang lebih aman.

Ini tidak selalu memungkinkan, tetapi perbarui firmware pada perangkat Bluetooth Anda jika tersedia. Jika tidak, mungkin sudah waktunya untuk mengganti perangkat itu.

"Ini seperti sistem operasi Anda," kata Moffit. "Kau gunakan Windows XP atau Windows 7, Anda lebih dari dua kali lebih mungkin terinfeksi. Sama halnya dengan perangkat Bluetooth lama. "

Namun, sekali lagi, jika Anda mengambil tindakan pencegahan yang tepat, Anda dapat sangat membatasi risiko diretas.

"Saya suka berpikir bahwa perangkat ini belum tentu tidak aman," kata Quinn. "Dalam 20 tahun kami memiliki Bluetooth, tidak ada yang menemukan kerentanan KNOB ini sampai sekarang, dan tidak ada peretasan Bluetooth yang dikenal di dunia nyata."

Namun dia menambahkan: "Jika suatu perangkat tidak perlu memiliki komunikasi terbuka, mungkin Anda bisa mematikan Bluetooth pada perangkat itu. Itu hanya menambah vektor serangan lain yang bisa digunakan peretas. ”