Google Mengungkap Cara Mengunjungi Beberapa Situs Secara Diam-diam Meretas iPhone Selama Bertahun-tahun

Waspadalah Apple pengguna!

IPhone Anda dapat diretas hanya dengan mengunjungi situs web yang tampak tidak bersalah, mengonfirmasi laporan yang menakutkan yang dirilis oleh para peneliti Google sebelumnya hari ini.

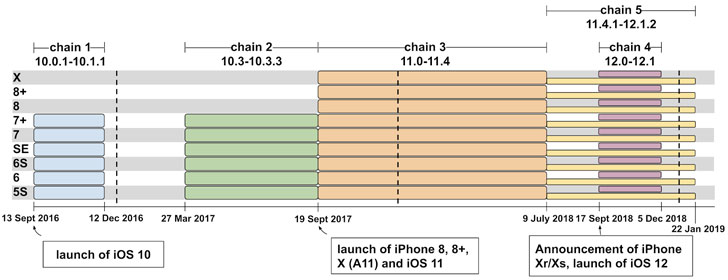

Ceritanya kembali ke kampanye peretasan iPhone yang tersebar luas yang ditemukan oleh para peneliti cybersecurity dari Project Zero Google awal tahun ini di alam liar, melibatkan setidaknya lima rantai eksploitasi iPhone unik yang mampu melakukan jailbreak jarak jauh dari iPhone dan menanamkan spyware di dalamnya.

Rantai eksploitasi iOS itu ditemukan mengeksploitasi total 14 kerentanan terpisah di AppleSistem operasi seluler iOS iOS – yang 7 cacatnya terdapat di browser web Safari, 5 di kernel iOS dan 2 masalah sandbox terpisah – menargetkan perangkat dengan hampir semua versi dalam kerangka waktu dari iOS 10 hingga versi terbaru iOS 12.

Menurut sebuah posting blog menyelam yang diterbitkan oleh peneliti Project Zero Ian Beer, hanya dua dari 14 kerentanan keamanan adalah nol-hari, CVE-2019-7287 dan CVE-2019-7286, dan belum ditambal pada saat ditemukan – dan mengejutkan , kampanye tetap tidak terdeteksi setidaknya selama dua tahun.

Meskipun rincian teknis dan kisah latar belakang dari kedua kerentanan pada masa itu tidak tersedia pada saat itu, The Hacker News memperingatkan tentang kedua kekurangan tersebut pada bulan Februari setelahnya. Apple merilis iOS versi 12.1.4 untuk mengatasinya.

"Kami melaporkan masalah ini ke Apple dengan tenggat waktu 7 hari pada 1 Feb 2019, yang menghasilkan rilis iOS 12.1.4 out-of-band pada 7 Feb 2019. Kami juga membagikan detail lengkapnya dengan Apple, yang diungkapkan kepada publik pada 7 Februari 2019, "kata Beer.

Sekarang, seperti yang dijelaskan oleh peneliti Google, serangan itu dilakukan melalui sekumpulan kecil situs yang diretas dengan ribuan pengunjung per minggu, menargetkan setiap pengguna iOS yang mendarat di situs web tersebut tanpa diskriminasi.

"Cukup mengunjungi situs yang diretas sudah cukup bagi server eksploit untuk menyerang perangkat Anda, dan jika berhasil, instal implan pemantauan," kata Beer.

Setelah pengguna iPhone mengunjungi salah satu situs web yang diretas melalui peramban web Safari yang rentan, itu memicu eksploitasi WebKit untuk setiap rantai eksploitasi dalam upaya untuk mendapatkan pijakan awal ke perangkat iOS pengguna dan meningkatkan eskalasi hak istimewa untuk semakin mendapatkan akses root ke perangkat, yang merupakan tingkat akses tertinggi.

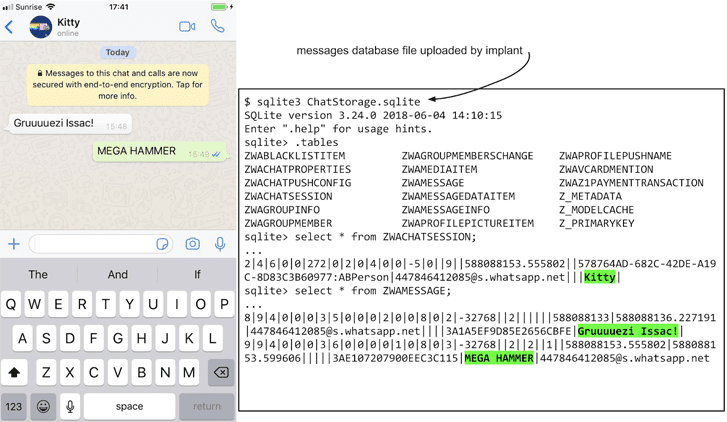

Eksploitasi iPhone digunakan untuk menggunakan implan yang dirancang terutama untuk mencuri file seperti iMessage, foto, dan data lokasi GPS pengguna, dan mengunggahnya ke server eksternal setiap 60 detik.

"Tidak ada indikator visual pada perangkat yang menjalankan implan. Tidak ada cara bagi pengguna di iOS untuk melihat daftar proses, sehingga biner implan tidak berusaha untuk menyembunyikan eksekusi dari sistem," jelas Beers.

Implan spyware juga mencuri file database dari perangkat korban yang digunakan oleh aplikasi enkripsi end-to-end yang populer seperti Whatsapp, Telegram, dan iMessage untuk menyimpan data, termasuk obrolan pribadi di plaintext.

Selain itu, implan juga memiliki akses ke data gantungan kunci perangkat pengguna yang berisi kredensial, token otentikasi, dan sertifikat yang digunakan pada dan oleh perangkat.

"Gantungan kunci juga berisi token berumur panjang yang digunakan oleh layanan seperti Google iOS Single-Sign-On untuk memungkinkan aplikasi Google mengakses akun pengguna. Ini akan diunggah ke penyerang dan kemudian dapat digunakan untuk mempertahankan akses ke pengguna. Akun Google, bahkan setelah implan tidak lagi berjalan, "kata Beers.

Sementara implan akan secara otomatis dihapus dari iPhone yang terinfeksi setelah reboot sehingga tidak meninggalkan jejak, mengunjungi situs yang diretas lagi akan menginstal ulang implan.

Sebagai alternatif, seperti yang dijelaskan oleh Beer, penyerang mungkin "tetap dapat mempertahankan akses tetap ke berbagai akun dan layanan dengan menggunakan token otentikasi curian dari gantungan kunci, bahkan setelah mereka kehilangan akses ke perangkat."

Takeaway: Sejak Apple sudah menambal sebagian besar kerentanan yang dieksploitasi oleh eksploitasi iPhone yang ditemukan, pengguna selalu disarankan untuk menjaga perangkat mereka tetap mutakhir untuk menghindari menjadi korban rantai serangan seperti itu.