Kerentanan Lusin Mempengaruhi Jutaan Perangkat yang Didukung Bluetooth LE

Sebuah tim peneliti cybersecurity akhir pekan lalu mengungkapkan keberadaan 12 kerentanan keamanan yang berpotensi parah, secara kolektif dinamai 'Sweyntooth, 'memengaruhi jutaan perangkat pintar nirkabel berkemampuan Bluetooth di seluruh dunia – dan yang mengkhawatirkan, beberapa di antaranya belum ditambal.

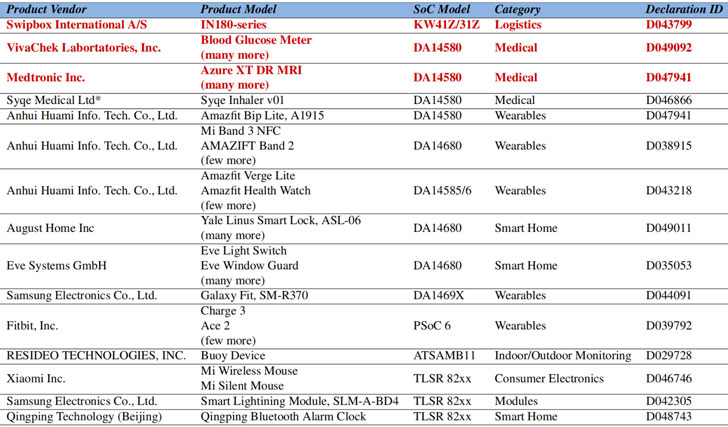

Semua kelemahan SweynTooth pada dasarnya berada dalam cara kit pengembangan perangkat lunak (SDK) yang digunakan oleh banyak sistem-on-a-chip (SoC) telah menerapkan teknologi komunikasi nirkabel Bluetooth Low Energy (BLE) – memberi daya setidaknya 480 produk berbeda dari beberapa vendor termasuk Samsung , FitBit dan Xiaomi.

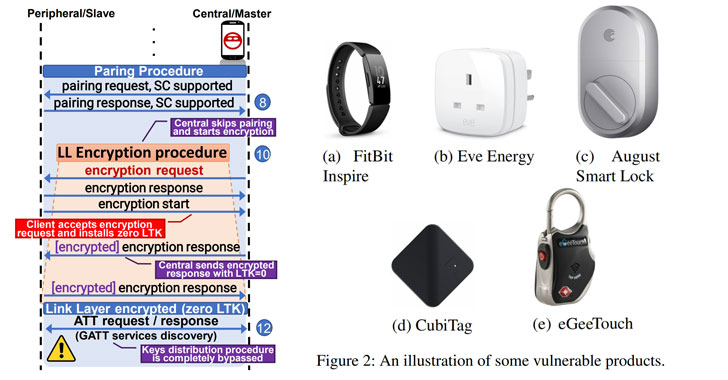

Menurut para peneliti, peretas yang berada dalam kedekatan fisik dengan perangkat rentan dapat menyalahgunakan kerentanan ini untuk memicu kebuntuan, crash, dan bahkan mem-bypass keamanan dalam produk BLE, memungkinkan mereka untuk secara sewenang-wenang membaca atau menulis akses ke fungsi perangkat yang sebaliknya hanya boleh diakses oleh pengguna yang berwenang.

"Sampai hari ini, kerentanan SweynTooth ditemukan di BLE SDK yang dijual oleh vendor SoC besar, seperti Texas Instruments, NXP, Cypress, Semiconductor Dialog, Microchip, STMicroelectronics dan Telink Semiconductor," kata para peneliti dari Singapore University of Technology and Design. .

Berikut adalah daftar dan informasi singkat tentang 12 kerentanan SweynTooth:

- Tautan Overflow Panjang Lapisan (CVE-2019-16336, CVE-2019-17519) – Ini memungkinkan penyerang dalam jangkauan radio untuk memicu buffer overflow dengan memanipulasi Field Panjang LL, terutama mengarah pada penolakan serangan layanan.

- Tautan kebuntuan LLID (CVE-2019-17061, CVE-2019-17060) – Ini memicu kebuntuan saat perangkat menerima paket dengan bidang LLID dihapus.

- L2CAP terpotong (CVE-2019-17517) – Kelemahan ini terjadi karena kurangnya pemeriksaan saat memproses paket L2CAP, menyebabkan penolakan layanan dan kerusakan perangkat.

- Overflow Panjang Diam (CVE-2019-17518) – Kelebihan buffer terjadi saat paket payload tertentu dengan panjang LL yang lebih tinggi dari yang diharapkan dikirim, periferalnya mogok.

- Permintaan Koneksi Tidak Valid (CVE-2019-19195) – Ketika perangkat tidak benar menangani beberapa parameter koneksi sementara pusat mencoba koneksi ke perangkat, mereka dapat menyebabkan kondisi Deadlock.

- Kecelakaan Kunci Publik yang Tidak Terduga (CVE-2019-17520) – Bug ini hadir dalam implementasi prosedur pairing pairing, yang ditangani oleh implementasi Secure Manager Protocol (SMP), dan dapat digunakan untuk melakukan DoS dan mungkin memulai kembali produk.

- Deadlock ATT Berurutan (CVE-2019-19192) – Cacat ini memungkinkan penyerang mengalami kebuntuan periferal dengan mengirimkan hanya dua paket permintaan ATT berturut-turut di setiap acara koneksi.

- Fragmen L2CAP tidak valid (CVE-2019-19195) – penanganan yang tidak tepat dari ukuran paket PDU dapat menyebabkan perilaku deadlock.

- Ukuran kunci meluap (CVE-2019-19196) – Overflow ini dalam masalah memori perangkat adalah kombinasi dari beberapa bug yang ditemukan selama prosedur pemasangan perangkat, yang mengakibatkan crash.

- Instalasi nol LTK (CVE-2019-19194) – Kerentanan kritis ini adalah variasi dari salah satu dari Key Size Overflow. Ini mempengaruhi semua produk yang menggunakan implementasi Telink SMP dengan dukungan untuk koneksi aman yang diaktifkan.

Laporan rinci mengatakan produk yang terkena dampak termasuk elektronik konsumen, perangkat rumah pintar, perangkat yang dapat dikenakan, dan juga digunakan dalam industri logistik dan kesehatan, yang tidak berfungsi dengan baik dapat menyebabkan situasi berbahaya.

"Perangkat paling kritis yang dapat terkena dampak parah oleh SweynTooth adalah produk medis. VivaCheck Laboratories, yang memproduksi Meter Glukosa Darah, memiliki banyak produk yang terdaftar untuk menggunakan DA14580," kata para peneliti.

"Oleh karena itu semua produk ini berpotensi rentan terhadap serangan L2CAP Terpotong. Lebih buruk lagi, Syqe Medical Ltd. dan platform inhalasi pengiriman obat terprogram mereka (Syqe Inhaler v01) terpengaruh bersama produk-produk terkait alat pacu jantung terbaru dari Medtronic Inc."

Menurut laporan itu, para peneliti mengungkapkan kelemahan ini tahun lalu kepada semua vendor yang terkena dampak, banyak di antaranya yang sekarang telah merilis patch untuk masing-masing SoC mereka.

Di mana, produk yang dikembangkan oleh beberapa vendor SoC, termasuk Dialog, Microchip, dan STMicroelectronics, tidak ditambal pada saat pengungkapan.