Malware Android ini mencuri kode faktor ganda dari Google Authenticator

Mayor. 28 Februari 2020 pukul 10 jam 50 menit

Varian malware Android banking Cerberus membajak pengaturan aksesibilitas untuk mencuri kode autentikasi sekali pakai dua faktor langsung dari Google Authenticator. Peneliti Threatfabric menyimpulkan bahwa fitur ini bertujuan untuk memecah keamanan 2FA dari platform yang menggunakannya. Para peneliti khawatir penyebarannya, yang akan membahayakan keamanan metode otentikasi ganda yang sampai sekarang dianggap lebih aman daripada menerima kode OTP melalui SMS.

Layar otentikasi ganda saat menghubungkan ke Facebook pada mac / Kredit: Phonandroid

Peneliti Threatfabric melaporkan deteksi varian baru malware Android banking yang disebut Cerberus. Malware ini pertama kali terdeteksi pada Juni 2019 di forum tempat layanannya ditawarkan untuk disewa. Malware ini sudah dapat, antara lain, untuk bertindak sebagai keylogger, untuk mengumpulkan dan meneruskan SMS, untuk mengumpulkan semua yang ada di perangkat, datanya, kontak yang disimpan, daftar panggilan, gunakan ponsel cerdas Anda untuk membuat panggilan, kontrol smartphone dari jarak jauh (termasuk menginstal aplikasi) dan berbagai subrutin yang bertujuan melindungi Cerberus dan menyembunyikan aktivitas jahatnya.

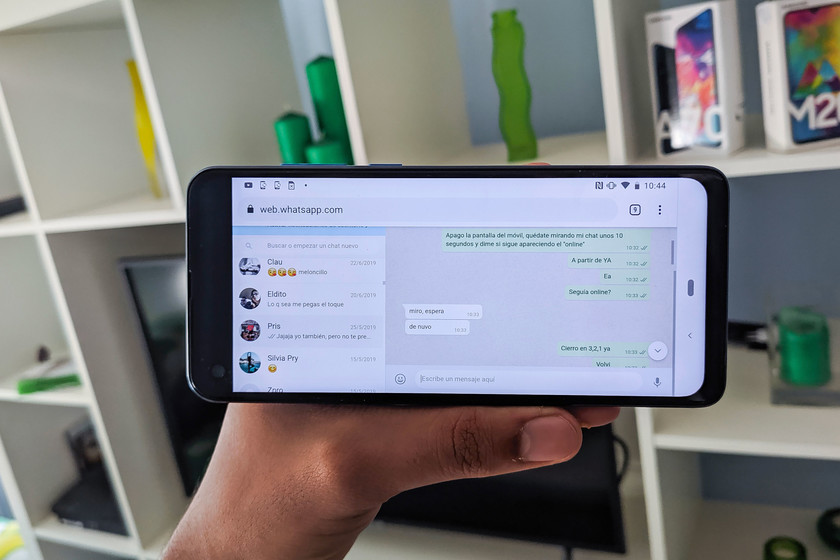

Para peneliti kemudian mencatat pembangunan modular program. Namun, tampaknya Cerberus mendapat manfaat dari modul baru yang sangat berbahaya. Ini untuk mencuri kode otentikasi dua faktor yang dihasilkan oleh Google Authenticator. "Trojan sekarang juga dapat mencuri kode 2FA yang dihasilkan oleh aplikasi Google Authenticator, dengan menyalahgunakan hak aksesibilitas. Ketika aplikasi diluncurkan, Trojan dapat memperoleh konten antarmuka dan mengirimkannya ke server (peretas, catatan editor). Sekali lagi, kita dapat menyimpulkan bahwa fungsi ini akan digunakan untuk mem-bypass layanan otentikasi yang bergantung pada kode OTP ", jelas Threatfabric.

Untuk saat ini, untungnya, penggunaannya tidak terlalu luas. Threatfabric juga mencatat bahwa para manajer Cerberus belum mengiklankan modul ini di forum mereka. Menyarankan agar mereka menguji vektor serangan ini. Ancaman baru terhadap otentikasi dua faktor ini tidak bisa dianggap enteng. Otentikasi faktor ganda memang dianjurkan untuk meningkatkan keamanan data Anda. Namun, tidak semua metode otentikasi dua faktor adalah sama. Autentikasi kode sekali pakai (OTP) yang diterima melalui SMS sudah dianggap berisiko menimbulkan pembajakan dengan teknik SIM Swap.

Baca juga: Otentikasi faktor ganda – Microsoft mengatakan itu adalah 99,9% efektif terhadap peretas

Metode ini terdiri dalam menyamar sebagai pemilik saluran dan meminta operator untuk mengirim tiruan dari SIM di mana penyerang kemudian dapat menerima kode tersebut. Oleh karena itu lebih baik untuk menghasilkan kode-kode ini melalui aplikasi fisik atau kunci: pembuatan kode melalui Google Authenticator tidak diragukan lagi metode yang paling populer saat ini, yang merupakan sesuatu yang harus diwaspadai.

Sumber: Otoritas Android