Peneliti: ‘Serangan Simjacker’ Diam-diam Melacak Lokasi Ponsel Anda

Situs ini dapat memperoleh komisi afiliasi dari tautan di halaman ini. Syarat Penggunaan.

Kedua Apple dan Google menghabiskan banyak waktu dan energi untuk memperkuat keamanan platform seluler mereka. Tidak ada perangkat lunak yang sempurna, tetapi Android dan iOS secara keseluruhan sangat aman saat ini. Itu tidak masalah ketika serangan dapat sepenuhnya mem-bypass sistem operasi Anda. Para peneliti dari AdaptiveMobile Security mengatakan mereka telah menemukan metode serangan yang dijuluki Simjacker yang dapat melacak pengguna dengan mengirim pesan teks.

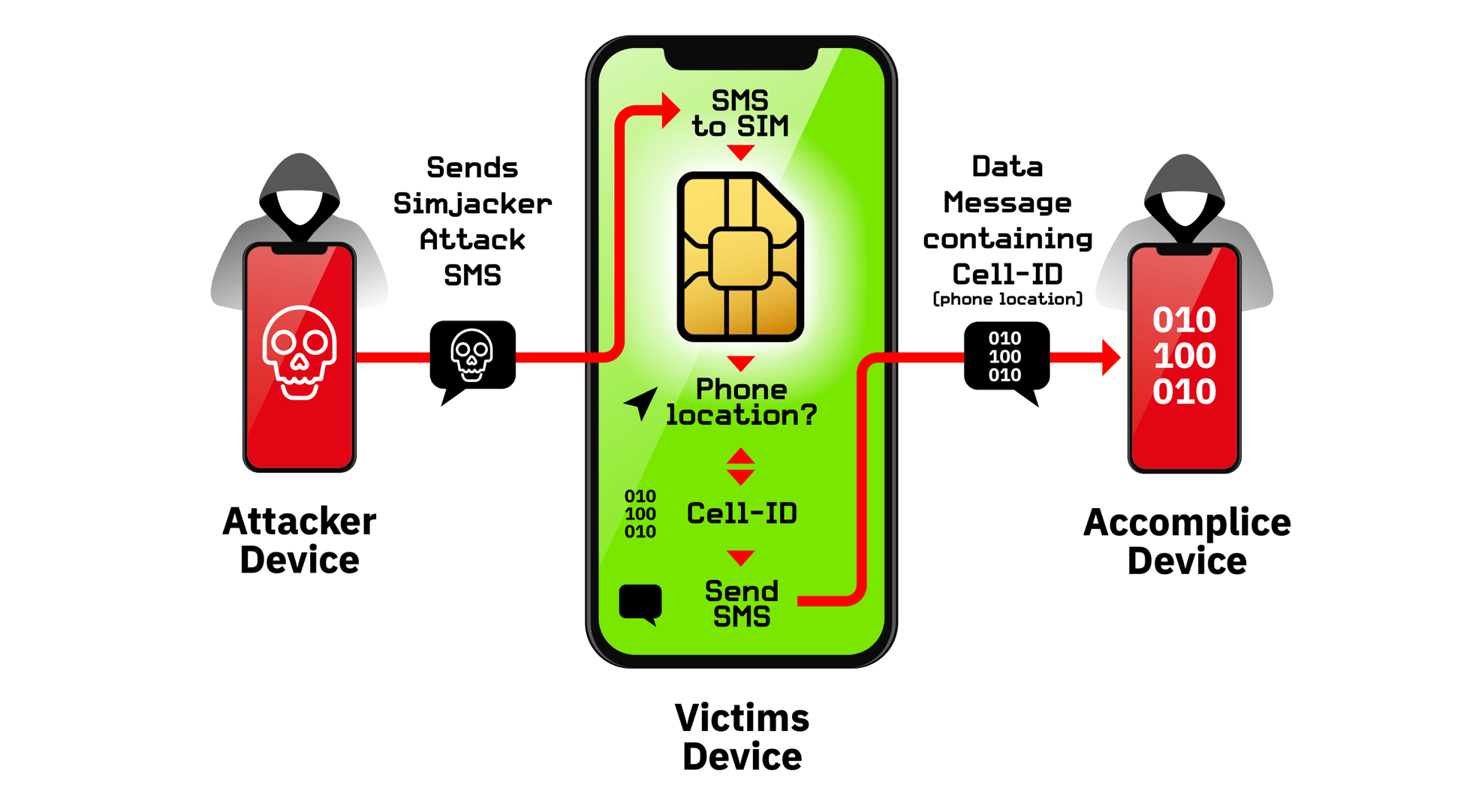

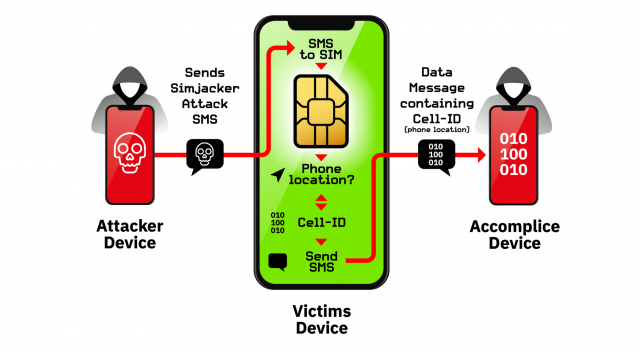

Saat mengirim pesan teks terdengar sederhana, AdaptiveMobile mengatakan SimJacker adalah serangan yang sangat kompleks dan canggih. Penyerang dapat memulai Simjacker dari smartphone apa pun![]() mampu mengirim pesan SMS. Pesan-pesan ini termasuk paket instruksi Sim Toolkit tersembunyi yang berinteraksi dengan S @ T Browser. Itu adalah aplikasi yang berada di kartu SIM di dalam banyak ponsel, bukan di ponsel itu sendiri. Karenanya, tidak ada fitur keamanan Android atau iOS yang dapat memblokir serangan.

mampu mengirim pesan SMS. Pesan-pesan ini termasuk paket instruksi Sim Toolkit tersembunyi yang berinteraksi dengan S @ T Browser. Itu adalah aplikasi yang berada di kartu SIM di dalam banyak ponsel, bukan di ponsel itu sendiri. Karenanya, tidak ada fitur keamanan Android atau iOS yang dapat memblokir serangan.

S @ T Browser tidak ada pada semua kartu SIM operator seluler, tetapi dapat digunakan untuk melakukan tindakan seperti meluncurkan situs web atau memutar suara. Ini jarang digunakan lagi, tetapi operator digunakan untuk mendorong iklan dan informasi tagihan melalui S @ T Browser. Simjacker menyalahgunakan sistem ini dengan memberi tahu telepon untuk memberikan IMEI telepon dan data lokasi berbasis jaringan. Sekali lagi, semua ini tidak terjadi di sistem operasi, dan pesannya bahkan tidak muncul di aplikasi SMS, jadi tidak ada indikasi kepada pengguna bahwa ada yang salah. Selanjutnya, Simjacker mengirimkan data itu ke nomor telepon lain tempat data dipanen.

AdaptiveMobile mengatakan serangan itu berfungsi pada perangkat dari Motorola, Apple, Google, Huawei, dan lainnya. Ini semua tentang teknologi di dalam kartu SIM, dan ini bukan serangan yang baru saja muncul. AdaptiveMobile mengatakan telah menemukan bukti bahwa Simjacker telah aktif dalam serangan yang sangat ditargetkan selama dua tahun.

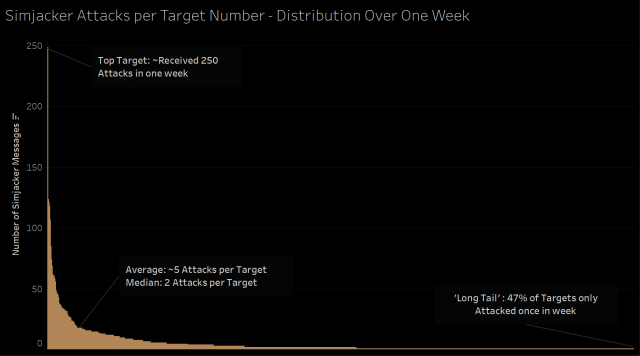

AdaptiveMobile belum mengungkapkan perusahaan atau pemerintah yang menggunakan Simjacker, tetapi mengatakan itu bukan operasi pengawasan massal. Sebaliknya, pelaku melacak sejumlah kecil target beberapa kali per hari. Beberapa angka yang diselidiki oleh para peneliti di-ping-kan untuk lokasi ratusan kali per minggu.

Berita baiknya adalah bahwa operator seluler harus dapat dengan cepat menghentikan Simjacker. Itu bergantung pada pengiriman kode biner ke perangkat dalam bentuk SMS daripada pesan SMS yang diformat secara normal. Seharusnya memudahkan untuk memfilter di tingkat jaringan.

Sekarang baca: